Voorkomen van misbruik van leveranciersgegevens: Hoe scope-specifieke externe toegang samenwerkingen versterkt

Nu de digitale toeleveringsketen ingewikkelder is dan ooit, is het voorkomen van misbruik van leveranciersgegevens geen keuze meer, maar een absolute voorwaarde om als bedrijf te kunnen blijven draaien. Een effectieve aanpak hiervoor is het gebruik van scope-specifieke externe toegang. Daarbij krijgen externe partijen alleen toegang tot de data en systemen die zij nodig hebben voor hun taak en niets daarbuiten. Dit versterkt de samenwerking, omdat vertrouwen niet alleen berust op goede bedoelingen, maar ook op harde technische afspraken. Beide partijen kunnen daardoor veiliger en efficiënter werken, met minder risico op datalekken of ongewenste aanpassingen.

De moderne zakelijke omgeving drijft op gegevensuitwisseling. Bedrijven leunen op externe leveranciers voor onder meer IT-beheer, logistiek, marketing en juridische ondersteuning. Om hun werk goed te kunnen doen, hebben die leveranciers vaak toegang tot interne systemen. Veel organisaties gebruiken voor de opslag van gevoelige documenten oplossingen zoals gratis cloud opslag, wat een sterke basis biedt voor beveiliging. Maar de echte uitdaging begint wanneer deze gegevens moeten worden gedeeld met derden. Zonder gedetailleerd toegangsbeheer kan een klein lek of fout bij een leverancier uitgroeien tot een ernstig beveiligingsincident dat de hele keten raakt.

Op 23 februari 2026 is wetgeving over digitale weerbaarheid, zoals de NIS2-richtlijn, volledig van kracht. Dit verplicht organisaties om niet alleen hun eigen beveiliging op orde te hebben, maar ook kritisch te kijken naar de toegang die zij partners geven. In dit artikel bekijken we leveranciersbeheer, de risico’s van onbeperkte toegang en de waarde van scope-specifieke autorisatie als basis voor een veilige en stabiele samenwerking.

Wat betekent misbruik van leveranciersgegevens?

Misbruik van leveranciersgegevens gaat over elke situatie waarin informatie over / afkomstig van een leverancier, of de toegang die een leverancier heeft tot systemen van een klant, op een ongeoorloofde manier wordt gebruikt. Dit kan gaan van diefstal van intellectueel eigendom tot het misbruiken van inloggegevens door kwaadwillenden om een netwerk verder binnen te dringen. Het begrip dekt zowel bewuste, kwaadwillige acties als fouten en nalatigheid.

Belangrijk om te zien is dat de leverancier in deze keten vaak de zwakste schakel is. Niet altijd door eigen fouten, maar omdat zij een aantrekkelijk doelwit vormen voor aanvallers. Als een hacker bijvoorbeeld de inloggegevens van een onderhoudsmonteur of externe consultant steelt, kan hij zich vaak zijwaarts door het netwerk van de klant bewegen (lateral movement). De gegevens van de leverancier, identiteit en toegangsrechten, zijn daardoor erg waardevol en moeten strikt worden beschermd.

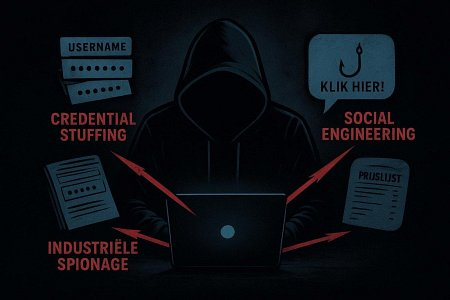

Welke vormen van misbruik van leveranciersinformatie komen voor?

Een veelvoorkomend type misbruik is credential stuffing of het overnemen van accounts. Aanvallers gebruiken dan gelekte wachtwoorden van een leverancier om in te loggen bij de klantenportalen. Omdat veel mensen en bedrijven wachtwoorden hergebruiken, kan een datalek bij een kleine toeleverancier ineens toegang geven tot de kernsystemen van een grote multinational. Eenmaal binnen kan een aanvaller facturen aanpassen, bedrijfsgeheimen stelen of ransomware plaatsen.

Ook komt industriële spionage vaak voor. Daarbij worden gegevens zoals prijzen, productspecificaties of klantenlijsten van een leverancier buitgemaakt om een concurrentievoordeel te krijgen. Daarnaast speelt social engineering een grote rol: aanvallers doen zich voor als een bekende leverancier en proberen medewerkers ertoe te brengen geld over te maken of extra gevoelige informatie te delen. Misbruik is dus lang niet altijd puur technisch, maar maakt vaak gebruik van het vertrouwen tussen twee organisaties.

Wat zijn de risico’s van onvoldoende beveiliging van leveranciersdata?

De risico’s van zwakke beveiliging zijn breed en vaak zeer schadelijk. Net zoals in persoonlijke situaties waarin zicht op risico’s en veerkracht cruciaal is om te blijven functioneren — zoals beschreven in het verhaal van Melissa Drost en haar omgang met uitdagingen in het leven — is het ook in organisaties essentieel om systematisch na te denken over risico’s en weerbaarheid.

Ten eerste is er het directe operationele risico: als een leverancier via een gekaapt account toegang heeft tot kritieke infrastructuur, kan een aanval de hele productie stilleggen. Denk aan een externe partij die de klimaatregeling in een datacentrum beheert; misbruik van die toegang kan fysieke schade veroorzaken door oververhitting.

Daarnaast is er het risico op groot dataverlies. Leveranciersgegevens bevatten vaak contracten, bankgegevens en contactgegevens van sleutelfiguren. Als deze informatie uitlekt, worden organisaties extra kwetsbaar voor gerichte phishing (spear phishing). Ook kan het verlies van intellectueel eigendom, zoals blauwdrukken die met een productiepartner zijn gedeeld, de concurrentiepositie jarenlang verzwakken. De minder zichtbare schade, zoals verlies van innovatievermogen, is vaak veel groter dan de directe kosten van herstel.

Waarom is de bescherming van leveranciersgegevens belangrijk voor organisaties?

In de huidige verbonden economie staat geen enkel bedrijf los van anderen. Door de afhankelijkheid van derde partijen is de beveiliging zo sterk als de zwakste partner in de keten. Leveranciersgegevens beschermen is daarom geen gunst aan de leverancier, maar een vorm van zelfbescherming.

Goede bescherming brengt ook rust in de samenwerking. Als beide partijen weten dat toegang strikt is geregeld en goed wordt gevolgd, neemt de angst voor verrassingen af. Dat schept ruimte voor innovatie en open communicatie, omdat de technische voorwaarden voor veiligheid stevig zijn ingevuld.

Financiële en reputatieschade door datalekken

De financiële impact van een datalek via een leverancier kan enorm zijn. Naast kosten voor digitaal onderzoek, juridische ondersteuning en systeemherstel zijn er mogelijke boetes van toezichthouders. Onder de AVG (GDPR) kunnen die oplopen tot 4% van de wereldwijde jaaromzet. Maar de grootste schade is vaak reputatieschade. Klanten verliezen vertrouwen in een merk dat hun gegevens niet weet te beschermen, ook als het incident feitelijk bij een partner begon.

Het herstellen van een aangetaste reputatie kost jaren en vergt grote investeringen in marketing en PR. Beursgenoteerde bedrijven kunnen daarbij een sterke daling van hun aandelenkoers zien na bekendmaking van een groot lek. Soms beëindigen andere partners zelfs de samenwerking, omdat zij niet geassocieerd willen worden met een partij die als onveilig wordt gezien. De financiële kettingreactie die volgt op misbruik van leveranciersgegevens is lastig te stoppen zodra die is begonnen.

Verantwoordelijkheden en wettelijke eisen rondom leveranciersgegevens

Juridisch ligt de verantwoordelijkheid voor databescherming grotendeels bij de verwerkingsverantwoordelijke. De wet kijkt niet alleen naar wie de fout maakte, maar vooral naar wie de controle had moeten houden. Organisaties zijn verplicht om “passende technische en organisatorische maatregelen” te nemen. U moet kunnen aantonen dat uw leveranciers zorgvuldig zijn gekozen en dat hun toegang in verhouding staat tot hun taak.

Met NIS2 is de zorg voor de hele toeleveringsketen expliciet vastgelegd in de wet. Bedrijven in kritieke sectoren moeten aantonen dat zij de risico’s in hun volledige keten beheersen. Dat betekent strikte afspraken over incidentmeldingen en periodieke controles of leveranciers zich aan de afgesproken beveiligingsmaatregelen houden. Niet voldoen aan deze regels kan zelfs leiden tot persoonlijke aansprakelijkheid voor bestuurders, wat de urgentie rond leveranciersveiligheid flink heeft verhoogd.

Wat is scope-specifieke externe toegang?

Scope-specifieke externe toegang is een beveiligingsaanpak die is gebaseerd op het principe van ‘least privilege’. In plaats van een externe partij een algemene login te geven met toegang tot het hele bedrijfsnetwerk (zoals bij veel traditionele VPN’s), krijgt iemand alleen toegang tot de applicaties, servers of bestanden die nodig zijn voor zijn of haar taak. Het lijkt op een hotelpas die wel de hotelkamer en de lift opent, maar niet de directiekamer of de voorraadruimtes.

Deze aanpak gaat ervan uit dat toegang kan veranderen in de tijd. Als een leverancier alleen op dinsdagmiddag onderhoud doet aan een specifieke database, dan hoeft de toegang ook alleen dan en alleen voor dat doel actief te zijn. Hoe scherper de scope is afgebakend, hoe kleiner de kans op misbruik.

Definitie en kenmerken van scope-specifieke toegang

Bij scope-specifieke toegang draait alles om detaillering. Belangrijke kenmerken zijn onder andere:

- Identiteitsgebaseerd: Toegang is gekoppeld aan de persoon, niet alleen aan een apparaat of IP-adres.

- Contextbewust: Er wordt gekeken naar tijdstip, locatie, type apparaat en de beveiligingsstatus daarvan.

- Applicatie-specifiek: De gebruiker ziet alleen de software-interface die nodig is, zonder zicht op het onderliggende netwerk.

- Tijdgebonden: Toegang kan gelden voor één sessie of een beperkte periode (Just-in-Time Access).

Door deze eigenschappen te combineren ontstaat een veilige verbinding tussen externe medewerkers en de doelomgeving, terwijl de rest van de infrastructuur onzichtbaar en ontoegankelijk blijft.

Verschil tussen scope-specifieke en generieke externe toegang

Generieke externe toegang, meestal via klassieke VPN’s, werkt als een brede brug. Zodra de verbinding staat, bevindt de externe gebruiker zich feitelijk binnen het bedrijfsnetwerk. Er zijn daarna vaak nog wel firewalls, maar het basisidee is dat de gebruiker als vertrouwd wordt gezien. Dit is riskant, want als de VPN-inloggegevens worden gestolen, kan een aanvaller vrij rondkijken in het netwerk.

Bij scope-specifieke toegang wordt gewerkt volgens het Zero Trust-model: “nooit standaard vertrouwen, altijd controleren”. Er is geen gedeeld intern netwerk waar men zomaar op belandt. Elke aanvraag voor een bestand of actie wordt apart getoetst aan het beleid. Waar generieke toegang breed en statisch is, is scope-specifieke toegang smal en aanpasbaar. Dit verschil speelt een grote rol bij het tegengaan van ransomware, die vaak misbruik maakt van de ruime toegang die generieke verbindingen geven.

Welke risico’s en uitdagingen zijn er bij externe toegang tot leveranciersgegevens?

Ook al levert samenwerking met externe partijen veel op, het openstellen van digitale toegang brengt altijd risico’s mee. Een van de grootste uitdagingen is het gebrek aan directe controle. U kunt de laptop van uw eigen medewerker beheren, maar niet die van een externe consultant. U weet niet of daar malware op staat, of het systeem up-to-date is of dat het wachtwoord op een briefje naast het scherm hangt.

Daarbovenop komt de last van beheer. Hoe meer leveranciers er zijn, hoe meer accounts en rechten er moeten worden bijgehouden. Zonder strak proces blijven accounts van oud-medewerkers van leveranciers soms nog jaren bestaan (“ghost accounts”). Voor hackers zijn dit ideale verborgen ingangen.

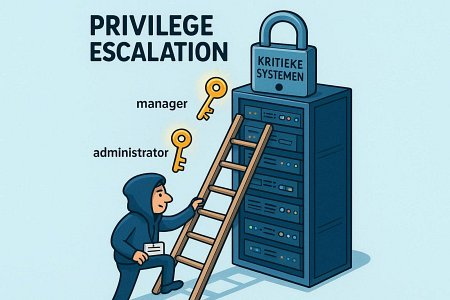

Ongeautoriseerde toegang en privilege escalation (rechtenverhoging)

Ongeautoriseerde toegang ontstaat wanneer iemand een account gebruikt waarvoor hij geen recht (meer) heeft of wanneer rechten van een account worden misbruikt. Een vaak gezien scenario is privilege escalation. Een aanvaller begint met een account met weinig rechten, bijvoorbeeld een account van de helpdesk van een leverancier en zoekt vervolgens naar zwakke plekken om die rechten te verhogen.

Dit is extra gevaarlijk bij externe toegang, omdat het monitoren vaak minder scherp staat afgesteld op het gedrag van externe accounts. Men verwacht dat leveranciers een ander werkpatroon hebben dan interne medewerkers. Maar als een leverancier ineens poorten begint te scannen of grote hoeveelheden niet-relevante data downloadt, moet direct alarm worden geslagen. Privilege escalation is meestal een vervolgstap in een grotere aanval. Door de startscope klein te houden, wordt deze opbouw veel moeilijker.

Moeilijkheden bij monitoren en vastlegging van externe gebruikers

Een ander groot probleem is gebrek aan overzicht. Veel organisaties zien wel dát een leverancier ingelogd is, maar niet precies wát hij doet. Klassieke logboeken bevatten vaak alleen in- en uitlogtijden. Als er iets misgaat, is het dan lastig terug te halen welke wijzigingen zijn gedaan of welke data is bekeken.

Daarnaast produceren moderne systemen zulke grote hoeveelheden data in het logboek dat handmatige controle onhaalbaar is. Zonder slimme analysetools (zoals SIEM-oplossingen) vallen afwijkende patronen in het gedrag van externe gebruikers weg tussen de massa aan opgeslagen data in het logboek. De uitdaging is dus niet alleen het beperken van toegang, maar ook het opbouwen van een duidelijk en doorzoekbaar spoor van alle acties, zodat controle en incidentonderzoek snel en feitelijk kunnen verlopen.

Hoe versterkt scope-specifieke externe toegang samenwerkingen?

Strengere beveiliging kan de samenwerking juist makkelijker maken. Als de beveiliging goed is ingericht met scope-specifieke toegang, is er minder behoefte aan trage handmatige goedkeuringen en ingewikkelde procedures. De leverancier weet precies waar hij aan toe is en krijgt direct datgene wat nodig is om zijn werk te doen, terwijl de opdrachtgever weet dat de rest van de omgeving gesloten blijft.

Scope-specifieke toegang werkt als een digitale versneller. Organisaties kunnen sneller externe expertise inschakelen, omdat het veilig aansluiten van nieuwe partners gestandaardiseerd en herhaalbaar wordt. In plaats van lang te overleggen over netwerkbeveiliging, kan men zich richten op de inhoud van de samenwerking.

Verbeteren van vertrouwen tussen organisaties en leveranciers

Vertrouwen is de basis van elke zakelijke relatie, maar blind vertrouwen is in de digitale wereld gevaarlijk. Scope-specifieke toegang vervangt blind vertrouwen door controleerbaar vertrouwen. De leverancier hoeft zich niet ongemakkelijk te voelen over te brede toegang en de klant hoeft niet constant mee te kijken.

Een organisatie die duidelijk is over haar beveiligingseisen en deze technisch afdwingt, stimuleert ook bij leveranciers een hoger professioneel niveau. Leveranciers die gewend zijn om binnen strikte kaders te werken, zijn aantrekkelijker in aanbestedingen. Zo wordt veiligheid een gezamenlijke verantwoordelijkheid waar beide partijen trots op kunnen zijn.

Beperken van toegang tot strikt noodzakelijke informatie

Door toegang te beperken tot wat echt nodig is, wordt het werk voor de externe medewerker overzichtelijker. Hij of zij hoeft niet te zoeken in een groot aantal mappen en applicaties die niet bij de opdracht horen. Dit maakt het werk sneller en verkleint de kans op menselijke fouten, zoals het verwijderen of verplaatsen van bestanden naar een verkeerde plek.

Ook biedt dit bescherming aan de leverancier zelf. Als er een datalek optreedt bij de klant, maar de leverancier kan aantonen dat hij geen toegang had tot het betreffende deel van het netwerk, kan hij snel worden uitgesloten als veroorzaker. Dat voorkomt onterechte schuldvragen en juridische conflicten. Het ‘need-to-know’-principe werkt zo als beschermlaag voor beide partijen.

Voorbeelden van succesvolle implementaties van scope-specifieke toegang

In de productie-industrie is een goed voorbeeld te vinden bij een grote machinebouwer. Externe onderhoudsmonteurs krijgen toegang tot specifieke PLC’s (Programmable Logic Controllers) via een beveiligde poort. De monteur ziet alleen de interface van de machine die hij of zij moet repareren. Hij of zij kan niet bij HR-systemen of de financiële administratie. Zelfs als de laptop van de monteur besmet is met een virus, blijft de rest van de fabriek afgeschermd.

In de financiële sector geven banken externe softwareontwikkelaars toegang tot een “sandbox”-omgeving met geanonimiseerde data. De ontwikkelaars werken in een omgeving die technisch gelijk is aan productie, maar zonder echte klantgegevens. De scope is daar beperkt in toegangslocatie én in het type gegevens. Hierdoor kunnen banken snel innoveren zonder privacyregels te overtreden.

Beste manieren voor het voorkomen van misbruik van leveranciersgegevens

Misbruik voorkomen vraagt om meerdere lagen: techniek, beleid en gedrag. Het is geen eenmalig project, maar een doorlopend proces. Een goede vuistregel is: ga er altijd vanuit dat een account gehackt kan worden en richt de verdediging zo in dat de schade dan klein blijft.

Een logische eerste stap is een risicobeoordeling per nieuwe leverancier. Niet elke partner heeft hetzelfde risicoprofiel. De cateraar die alleen in het bezoekerssysteem kijkt, is iets anders dan de IT-partner die uw firewalls beheert. Pas maatregelen aan op het risico van de samenwerking.

Gedetailleerde toegangscontrole en segmentatie

Netwerksegmentatie is een krachtig middel tegen misbruik. Door het netwerk op te delen in kleinere, afgeschermde zones (bijvoorbeeld via VLAN’s of micro-segmentatie), wordt voorkomen dat een indringer gemakkelijk van de ene naar de andere zone springt. Externe toegang zou altijd moeten eindigen in een specifieke zone die losstaat van kernsystemen.

Gedetailleerde toegangscontrole via Role-Based Access Control (RBAC ofwel op rollen gebaseerde toegangscontrole) gaat nog verder. Rechten worden dan gekoppeld aan rollen, niet aan personen. Als een externe medewerker van rol verandert of het project verlaat, hoeft alleen zijn roltoewijzing te worden aangepast. Dat verkleint de kans op ‘permission creep’, waarbij gebruikers in de loop der tijd steeds meer rechten verzamelen die zij niet meer nodig hebben.

Gebruik van identity- en access management oplossingen (IAM ofwel identiteit en autorisatie management)

Een sterk IAM-systeem is het centrale punt voor al het toegangsbeheer. Hiermee kan multifactorauthenticatie (MFA) worden verplicht voor alle externe gebruikers. In 2026 is MFA het absolute minimum; accounts zonder tweede factor zijn een open doelwit. IAM-oplossingen kunnen ook het aanmaken en, nog belangrijker, tijdig verwijderen van accounts automatiseren op basis van contractinformatie.

Moderne IAM-tools ondersteunen ook Privileged Access Management (PAM). Voor leveranciers met hoge rechten, zoals systeembeheerders, kan een PAM-systeem sessies opnemen en alle acties vastleggen. Dit werkt preventief tegen misbruik en biedt tegelijk waardevolle informatie bij het oplossen van problemen of het uitvoeren van controles.

Regelmatige controles en monitoren van externe toegangsrechten

Wat nu veilig is, kan morgen een zwak punt zijn. Regelmatige controles zijn daarom nodig. Dit houdt in: niet alleen logboekbestanden bekijken, maar ook actief opnieuw bevestigen welke rechten nodig zijn. Vraag projectmanagers bijvoorbeeld elk kwartaal: “Heeft deze leverancier nog toegang nodig tot deze database?”. Vaak blijkt dat de toegang kan worden ingetrokken.

Monitoren zou bij voorkeur real-time moeten plaatsvinden. Moderne systemen gebruiken AI om afwijkend gedrag te signaleren. Als een externe gebruiker die normaal alleen overdag inlogt, ineens om drie uur ’s nachts inlogt vanaf een onbekende locatie, moet het systeem de toegang tijdelijk blokkeren totdat de identiteit is geverifieerd. Alleen met dit soort actieve bewaking is het mogelijk om in hetzelfde tempo te blijven opereren als moderne cyberaanvallen.

Training en bewustwording voor interne teams en leveranciers

Techniek kan veel opvangen, maar mensen blijven een groot risico én een groot hulpmiddel. Interne medewerkers moeten leren verdachte verzoeken van “leveranciers” te herkennen. Ze moeten snappen waarom zij geen uitzonderingen mogen maken op veiligheidsregels, ook niet als een leverancier aandringt omdat er haast zou zijn.

Daarnaast helpt het om uw beveiligingseisen goed uit te leggen aan leveranciers. Licht toe waarom u scope-specifieke toegang gebruikt. Vaak waarderen leveranciers deze duidelijkheid, omdat het ook hun eigen processen scherper maakt. Een gezamenlijke sessie over beveiligingsbewustzijn kan de samenwerking verbeteren en zorgt dat iedereen met hetzelfde veiligheidsbeeld werkt.

Welke rol speelt compliance bij bescherming van leveranciersinformatie?

Compliance is vaak de belangrijkste reden voor investeringen in beveiliging. In een streng gereguleerde omgeving is het niet genoeg om te zeggen dat u veilig werkt; u moet dit aantonen met bewijs. Compliance-kaders geven structuur voor leveranciersbeheer en bieden een gemeenschappelijke taal tussen u, uw partners en toezichthouders.

Aan standaarden voldoen is geen eenmalige oefening. Het betekent dat u continu dient te laten zien dat u grip heeft op datastromen, ongeacht waar die zich bevinden en wie erbij kunnen.

Relevante normen en wettelijke kaders (o.a. GDPR, ISO 27001)

De GDPR (AVG) stelt strikte eisen aan het uitbesteden van gegevensverwerking. U moet verwerkersovereenkomsten sluiten waarin precies staat wat een leverancier wel en niet mag. ISO 27001 is de internationale norm voor informatiebeveiliging en bevat specifieke maatregelen (zoals Annex A.15) voor leveranciersrelaties. Het behalen van dit certificaat laat zien dat u beveiliging serieus neemt.

Daarnaast bestaan er sectorspecifieke regels zoals TISAX (auto-industrie) en SOC2 (serviceorganisaties). Ze leggen allemaal de nadruk op hetzelfde: u moet weten wie uw leveranciers zijn, welk risico zij meebrengen en hoe u dat risico beheerst. Compliance helpt om hiervoor budget en middelen vrij te maken.

Hoe kan scope-specifieke toegang helpen om aan compliance te voldoen?

Scope-specifieke toegang maakt het makkelijker om aan compliance-eisen te voldoen. Omdat toegang standaard is beperkt en elke actie wordt vastgelegd, is het bewijsmateriaal dat toezichthouders vragen direct beschikbaar. Waar de AVG “dataminimalisatie” voorschrijft, zet scope-specifieke toegang dit om in techniek: de leverancier ziet alleen de strikt benodigde data.

Bij een controle kunt u snel rapporten genereren die aantonen wie wanneer welke autorisatie had. Dat is veel efficiënter dan handmatig door algemene logboeken te gaan. Ook helpt het om aan te tonen dat functies gescheiden zijn (segregation of duties), wat een belangrijk onderdeel is van veel financiële en beveiligingsstandaarden. Door beveiliging slim in te richten, wordt compliance een natuurlijk gevolg van uw aanpak in plaats van een extra last.

Praktische tips voor succesvolle samenwerking met leveranciers via veilige externe toegang

De overstap naar scope-specifieke toegang hoeft geen grote hobbel te zijn. Begin klein, bijvoorbeeld met de leverancier met het hoogste risico of de belangrijkste applicatie. Het doel is een aanpak die later gemakkelijk breder kan worden toegepast en die door de hele organisatie wordt gesteund. Duidelijke communicatie is hierbij net zo belangrijk als techniek.

Betrek de mensen die direct met de leverancier werken bij het bepalen van de kaders. Zij weten het beste welke toegang nodig is voor het werk van de leverancier. IT stelt de kaders, maar het bedrijf bepaalt de inhoud.

Checklist voor de implementatie van scope-specifieke externe toegang

Gebruik onderstaande checklist als hulpmiddel bij een veilige invoering:

- Classificatie: Deel leveranciers in naar risiconiveau (Laag, Midden, Hoog).

- Identificatie: Heeft elke externe medewerker een eigen te herleiden account? (Geen gedeelde accounts.)

- MFA: Is multifactorauthenticatie verplicht voor alle externe logins?

- Scope-definitie: Is toegang beperkt tot bepaalde IP’s, applicaties of URL’s?

- Time-boxing: Wordt toegang automatisch ingetrokken na afloop van een contract of opdracht?

- Vastlegging: Worden alle acties centraal vastgelegd en regelmatig bekeken?

- Review: Is er een proces om rechten periodiek (bijvoorbeeld elk kwartaal) opnieuw te beoordelen?

Communicatie- en escalatieprocedures bij beveiligingsincidenten

Zelfs met sterke beveiliging kan er iets misgaan. Dan is een vooraf afgesproken plan van grote waarde. Leg contractueel vast binnen hoeveel uur een leverancier een (vermoed) incident moet melden. Wie wordt gebeld om 3 uur ’s nachts? Welke systemen worden direct losgekoppeld bij een melding?

Spreek ook af hoe de samenwerking tijdens het herstel verloopt. Wie betaalt het forensisch onderzoek? Hoe informeren jullie samen de toezichthouder? Door dit soort situaties al in rustige tijden door te nemen, voorkomt u chaos en beschuldigingen tijdens een crisis. Een duidelijke escalatieprocedure versterkt de relatie, omdat beide partijen laten zien dat zij bereid zijn om samen verantwoordelijkheid te dragen voor de veiligheid van de keten.

Tot slot helpt het om te erkennen dat de psychologische kant van beveiliging vaak wordt onderschat. Een strenger toegangsbeleid kan bij leveranciers overkomen als een teken van wantrouwen. Het is aan de organisatie om dit juist te presenteren als gezamenlijke investering in een duurzame, stabiele relatie. In 2026 is “veilig samenwerken” de enige realistische manier om ook “succesvol samen te werken”. Door misbruik zo moeilijk mogelijk te maken, ontstaat een omgeving waarin creativiteit en de onderneming kunnen groeien, beschermd door sterke maar onzichtbare muren van scope-specifieke toegang.

Hoe je je privacy beschermt op apps, apparaten en browsers

Hoe je je privacy beschermt op apps, apparaten en browsers  Split airco: de stille kracht voor verkoeling en verwarming in huis

Split airco: de stille kracht voor verkoeling en verwarming in huis  Het kantelpunt bij verwarmen met airco: wat moet je weten?

Het kantelpunt bij verwarmen met airco: wat moet je weten?  Creëer een mediterrane sfeer in je achtertuin

Creëer een mediterrane sfeer in je achtertuin  Verhuizen zonder stress: jouw complete gids voor een soepele overgang

Verhuizen zonder stress: jouw complete gids voor een soepele overgang  Duurzaam wonen: kleine stappen met groot effect

Duurzaam wonen: kleine stappen met groot effect